【DMARC】の検索結果

結局苦しみつつDMARCが広がり初めるまで、メールと別レイヤで電子署名するよりもコストが低く、ある程度なりすましを防げる方法がなかった

Authentication-Results: mx.cloudflare.net;

dmarc=none header.from=suits-law.jp policy.dmarc=none;

spf=pass (mx.cloudflare.net: domain of postmaster@sv505.xserver.jp designates 120.136.10.6 as permitted sender) smtp.helo=sv505.xserver.jp;

spf=pass (mx.cloudflare.net: domain of rmc@sv505.xserver.jp designates 120.136.10.6 as permitted sender) smtp.mailfrom=rmc@sv505.xserver.jp;

arc=none smtp.remote-ip=120.136.10.6

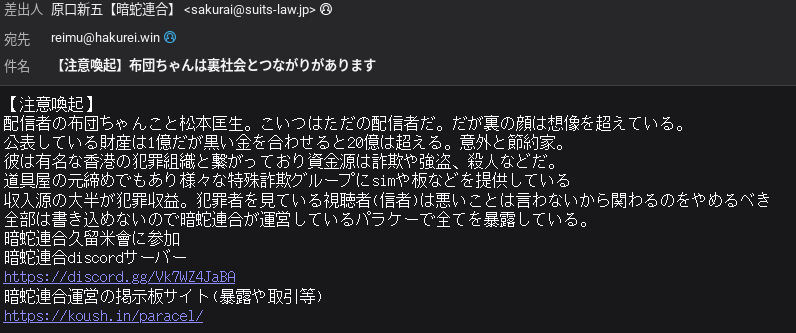

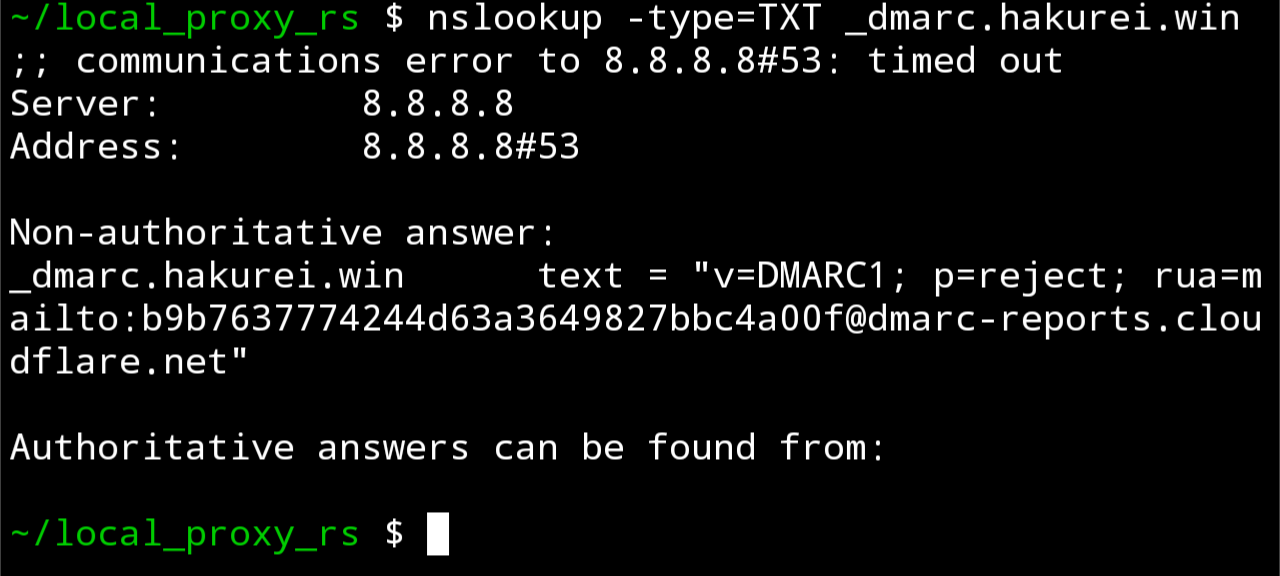

DMARCをp=none, quarantineに設定するような日和見主義者にはなるな

ウチはちゃんとrejectにしてる

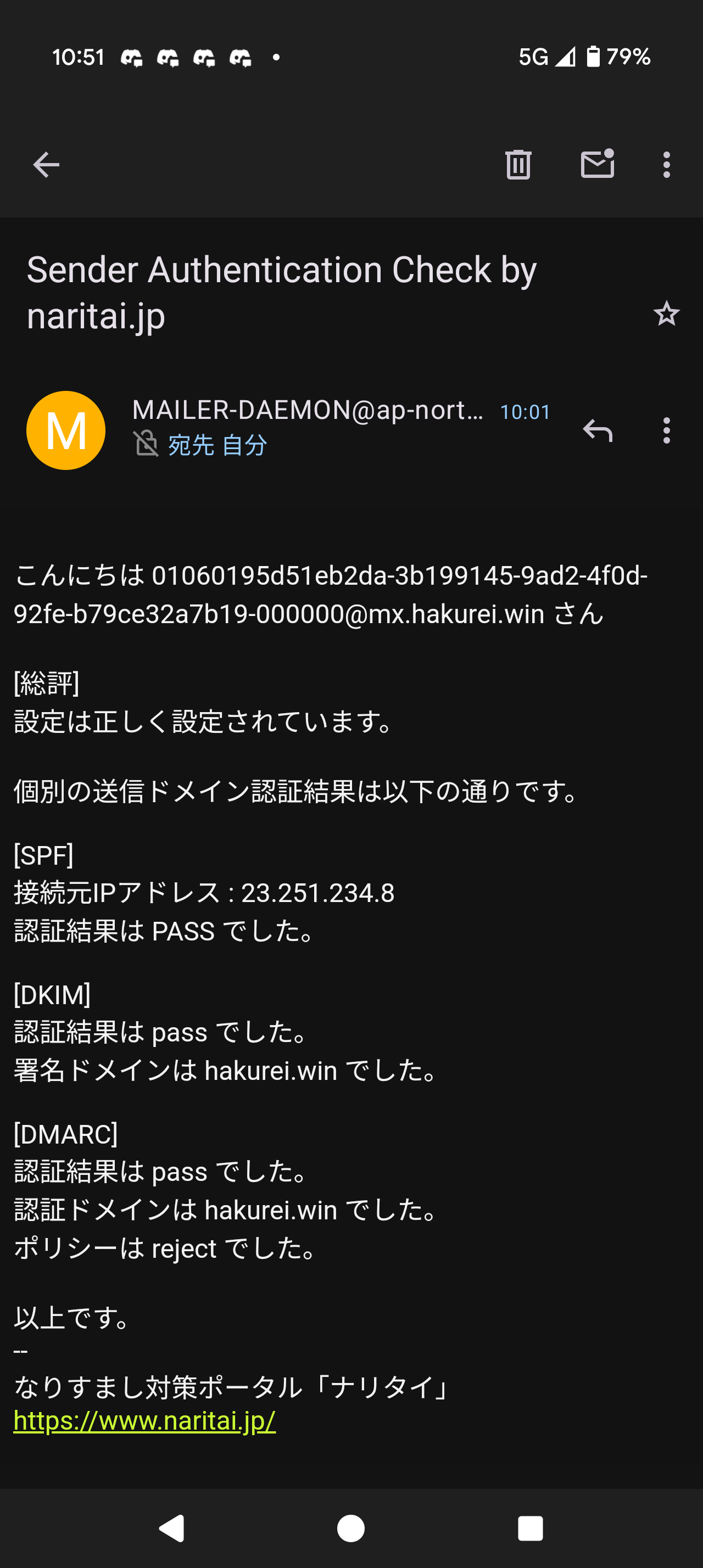

check@naritai.jpに空メールを送るとSPF, DKIM, DMARCを正しく設定出来ているかチェックしてくれる

独自ドメインのアドレス持ってる人はやってみよう

https://www.naritai.jp/guidance_record.html

うーんこのって感じ

既存のDKIMにDMARCとARCごちゃ混ぜにした感じでキモいし、そもそもDKIMとARCのトラスト思想だいぶ違う気がするんだけどどうなの

DKIM2 Why DKIM needs replacing, and what a replacement would look like

https://www.ietf.org/archive/id/draft-gondwana-dkim2-motivation-01.html

メールのFromヘッダは実は複数人にすることが許されてるんだが、この場合DMARCでの認証はどうなるんだろうと思って調べてみたら、問答無用で拒否されるらしい

なんか妙な人たちに好かれているドメインがあって勝手に送信されたメールが送信ドメイン認証(SPF/DKIM/DMARC)で落とされまくっているのが見える(DMARCレポート)

これの対策としてDNS認証を設定することになるわけだが、一部のDNSプロバイダではRFC 952によりホスト名にアンダースコアを含めることを禁止しており、AWS ACMの仕様でDNS認証にはアンダースコアを含んだホスト名のCNAMEレコードを設定する必要があるため、DNS認証が通らないことがある

(これ、DKIMとかDMARCとかその辺の兼ね合いでも問題になるから、DNSプロバイダの側が実態に即していない運用をしていることが明らかなのだが)

RE: https://mi.kuropen.org/notes/9yp46kb0is

でも結局見た目に分かりやすいものを人は選ぶ。

※BIMIの要件で「DMARCポリシーがrejectまたはquarantine 100%に設定されていること」を要求しているので、まあ見た目に出してしまっても大丈夫じゃないかとは思う

Charlie Root

Charlie Root