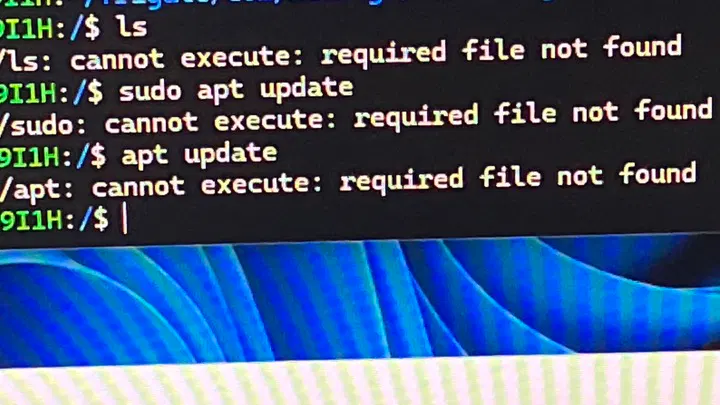

【実験環境】の検索結果

防御するために攻撃側の視点が必要なのに,削除されてしまうのか...

悪用しようと思えばできてしまうので仕方ないんだろうけど...

再審査も却下されたので、動画削除が確定しました。https://x.com/ockeghem/status/1842914512082731333

これに合わせ、以下の動画もいったん非公開にしました。対応はおいおい考えたいと思います。

完全版:管理画面に対するXSS攻撃でクレジットカード情報を盗む手口

短縮版:管理画面に対するXSS攻撃でクレジットカード情報を盗む手口

携帯販売店から漏洩した顧客情報でドコモ口座の不正出金に至る手口を推測する

Digest認証のハッシュ値が漏洩すると直ちに不正ログインできる

Digest認証に対して中間者攻撃してみよう

SQLインジェクションによりクレジットカード情報を盗むデモンストレーション(Type1)

ECサイトのログからクレジットカード情報を盗むデモンストレーション(Type2)

DBに保存されたクレジットカード情報をバックドア経由で盗むデモンストレーション(Type3)

フォーム改ざんによりクレジットカード情報を盗むデモンストレーション(Type4) ← 規約違反により削除された

偽決済画面への誘導によりクレジットカード情報を盗むデモンストレーション(Type5)

SSRF 対策としてAmazonから発表された IMDSv2 の効果と破り方

フリーWi-Fiにウイルス感染の脅威? 実験環境で試してみた

不正ログイン手法入門(初級編)

XSS脆弱性があるとCSRF対策は突破できる

例えばー、WSL2でもDockerとかnetnsとか使えばWindows側を気にしないでローカルなMisskeyサーバの実験環境がつくれるかな 本番側と同じ筐体だとメモリ消費がきになる